Pangbai泰拉记(2) Writeup——记学re以来做出来的第一个VM逆向

本人初学re, 部分解释可能存在错误, 还请指正

VM真是太有意思了(bushi)

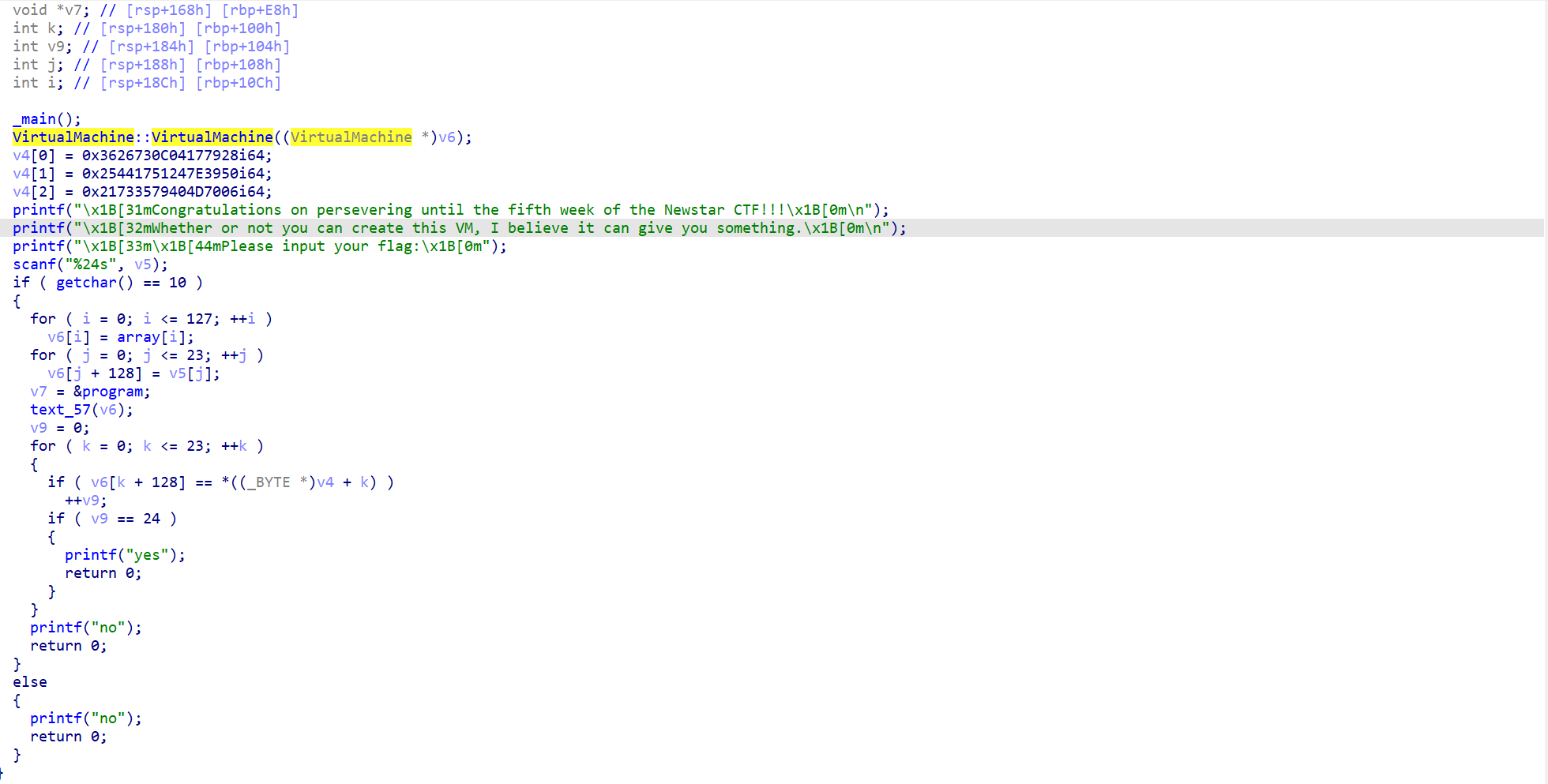

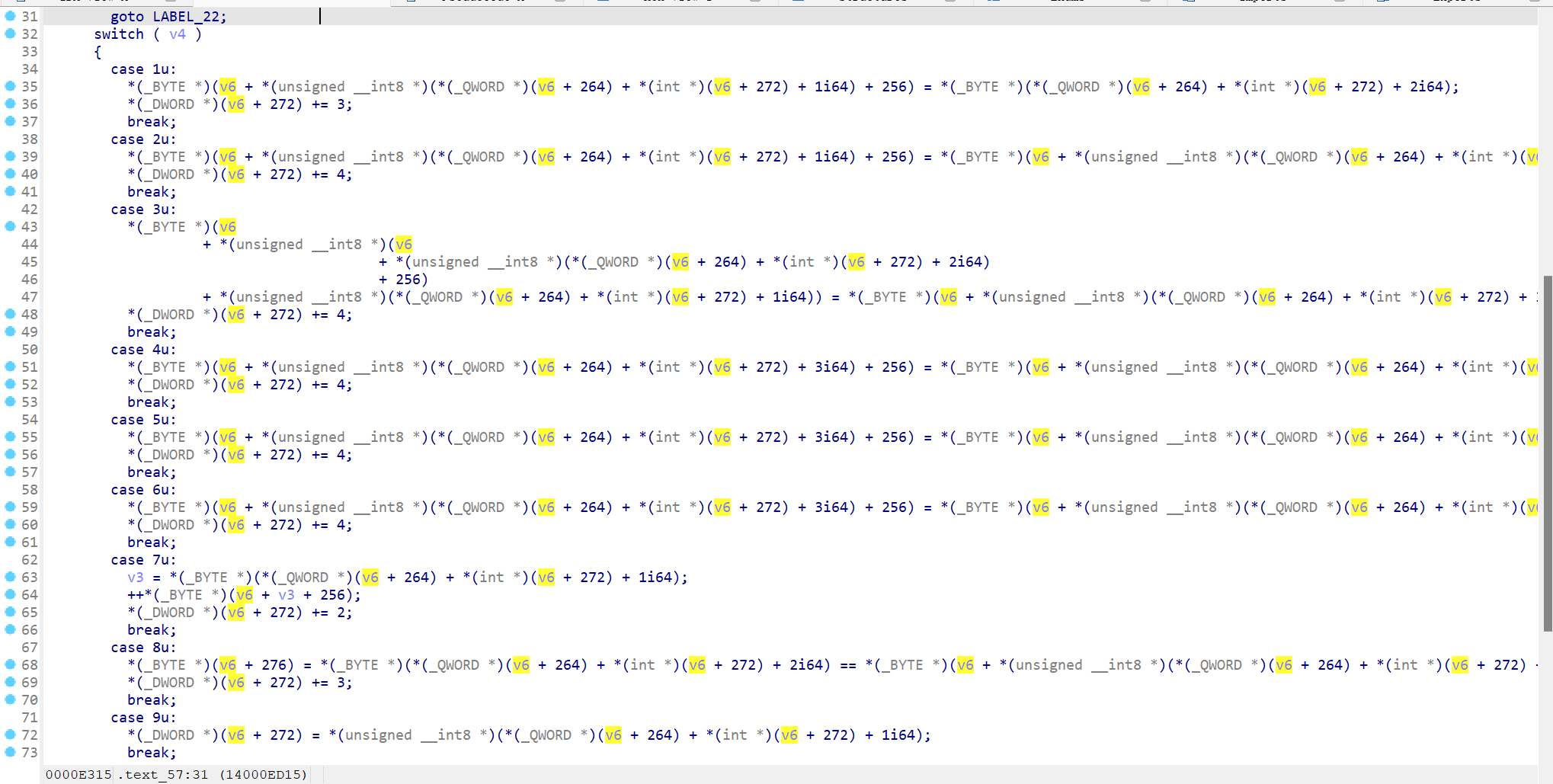

IDA反编译的代码如下``

逐行分析代码, VirtualMachine函数初始化了虚拟机, 然后将一串数据传入了v4数组, 由后面的if可知, v4就是flag加密后的数据

接下来的for循环中, 向v6的前128位传入了一个array数组, 后24位传入了我们输入的flag

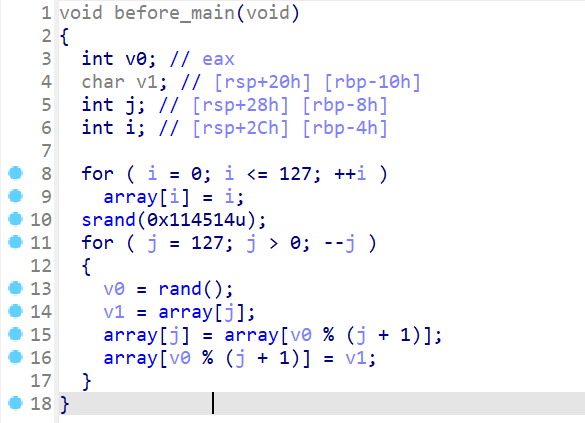

按x键查找array的交叉引用, array由before_main函数通过随机数生成, 我们可以通过动态调试的方法直接取出array的值

array = [

0x2F, 0x38, 0x30, 0x0B, 0x45, 0x11, 0x16, 0x5B, 0x43, 0x1D,

0x25, 0x6F, 0x7A, 0x6A, 0x7C, 0x49, 0x75, 0x60, 0x63, 0x0C,

0x36, 0x64, 0x1F, 0x77, 0x50, 0x27, 0x79, 0x17, 0x52, 0x34,

0x54, 0x32, 0x05, 0x70, 0x2C, 0x6C, 0x66, 0x35, 0x3D, 0x47,

0x67, 0x19, 0x5A, 0x51, 0x10, 0x4D, 0x4C, 0x62, 0x29, 0x1A,

0x72, 0x4E, 0x56, 0x5C, 0x20, 0x65, 0x69, 0x0F, 0x74, 0x3E,

0x40, 0x42, 0x4A, 0x44, 0x2A, 0x7D, 0x09, 0x1B, 0x61, 0x23,

0x7E, 0x7F, 0x21, 0x24, 0x2E, 0x06, 0x57, 0x26, 0x33, 0x73,

0x4B, 0x2D, 0x46, 0x59, 0x41, 0x04, 0x1E, 0x18, 0x0E, 0x71,

0x01, 0x6E, 0x76, 0x39, 0x3F, 0x3C, 0x13, 0x6D, 0x7B, 0x15,

0x3B, 0x03, 0x28, 0x58, 0x68, 0x53, 0x07, 0x5D, 0x3A, 0x78,

0x00, 0x1C, 0x48, 0x5F, 0x5E, 0x55, 0x02, 0x0D, 0x6B, 0x0A,

0x12, 0x14, 0x4F, 0x22, 0x2B, 0x37, 0x31, 0x08

]

继续分析, v7指向了program的地址, 即我们虚拟机的opcode地址, 然后将v6传入了text_57

进入text_57函数, 这个函数用来解释opcode

第一眼看很复杂, 不过慢慢看还是可以看懂的

v6+272指向的是程序运行的位置, 可以当作一个ip寄存器, 而*(_BYTE *)(v6 + *(unsigned __int8 *)(*(_QWORD *)(v6 + 264) + *(int *)(v6 + 272) + 1i64) + 256)取了v6+256下的一个地址用来存放数据, 可以把它当作一个寄存器

因此case 1u的意思就是

MOV R* DATA (R*代表一个寄存器)

即将DATA的值赋给R*

同理, 可以将下面的操作码逐个翻译

| 操作码 | 转译后 | 功能 |

|---|---|---|

| 01 | MOV R* DATA | 将 DATA 的值赋给 R* |

| 02 | LEA R* [DATA+R**] | 将相加的地址赋给 R* |

| 03 | MOV [DATA+R*] R** | 将 R** 的值赋给 [DATA+R*] 指向的地址 |

| 04 | ADD R* R** R* | 将 R* 和 R** 的值相加后赋给 R* |

| 05 | MOD R* DATA R* | 将 R* 的值取 DATA 的模后赋给 R* |

| 06 | XOR R* R** R* | 将 R* 与 R** 异或后赋给 R* |

| 07 | ADD R* 1 | R* 的值加一 |

| 08 | CMP R* DATA | 将 R* 和 DATA 比较, 比较的布尔值存入 v6+276 (可以当作一个标志位) |

| 09 | JMP DATA | 跳转到 DATA 所指向的操作码 |

| 0A | JNZ DATA | 如果标志位的值为 1 , 跳转到 DATA 所指向的操作码 |

| 0B | LEA R* [R**] | R** 为偏移值, 加上 v6 的基准地址后传入 R* |

通过这个分析opcode

01 00 00 //R0 = 0 i = 0

08 00 18 //标志位 = R0 == 0x18 i != 0x28

0A 23 //JNZ 0X23 如果i=0x28跳转到end

02 01 80 00 //LEA R1 0x80+R0 R1 = flag[i]

04 01 00 01 //ADD R1 R0 R1 = flag[i] + i

05 01 80 01 //MOD R1 0x80 R1 R1 = (flag[i] + i) % 0x80

0B 02 01 //LEA R2 R1 R2 = array[(flag[i] + i) % 0x80]

06 02 00 02 //XOR R2 R0 R2 = array[(flag[i] + i) % 0x80] ^ i

03 80 00 02 //MOV R1 0x80+R0 flag[i] = R2

07 00 //ADD R0 1 i++

09 03 //JMP 0x03 跳转到第二行

FF //end

部分解释 : v6 的前128位存入array数组, 128位之后存入输入的flag, 因此0x00偏移量指向array, 0x80偏移量指向flag

写成C语言的代码就是

for (int i = 0; i < 24; i++){

flag[i] = arry[(flag[i]+i)%128] ^ i

}

所以可以写出解密脚本

enc = [

0x28, 0x79, 0x17, 0x04, 0x0C, 0x73, 0x26, 0x36, 0x50, 0x39,

0x7E, 0x24, 0x51, 0x17, 0x44, 0x25, 0x06, 0x70, 0x4D, 0x40,

0x79, 0x35, 0x73, 0x21

]

array = [

0x2F, 0x38, 0x30, 0x0B, 0x45, 0x11, 0x16, 0x5B, 0x43, 0x1D,

0x25, 0x6F, 0x7A, 0x6A, 0x7C, 0x49, 0x75, 0x60, 0x63, 0x0C,

0x36, 0x64, 0x1F, 0x77, 0x50, 0x27, 0x79, 0x17, 0x52, 0x34,

0x54, 0x32, 0x05, 0x70, 0x2C, 0x6C, 0x66, 0x35, 0x3D, 0x47,

0x67, 0x19, 0x5A, 0x51, 0x10, 0x4D, 0x4C, 0x62, 0x29, 0x1A,

0x72, 0x4E, 0x56, 0x5C, 0x20, 0x65, 0x69, 0x0F, 0x74, 0x3E,

0x40, 0x42, 0x4A, 0x44, 0x2A, 0x7D, 0x09, 0x1B, 0x61, 0x23,

0x7E, 0x7F, 0x21, 0x24, 0x2E, 0x06, 0x57, 0x26, 0x33, 0x73,

0x4B, 0x2D, 0x46, 0x59, 0x41, 0x04, 0x1E, 0x18, 0x0E, 0x71,

0x01, 0x6E, 0x76, 0x39, 0x3F, 0x3C, 0x13, 0x6D, 0x7B, 0x15,

0x3B, 0x03, 0x28, 0x58, 0x68, 0x53, 0x07, 0x5D, 0x3A, 0x78,

0x00, 0x1C, 0x48, 0x5F, 0x5E, 0x55, 0x02, 0x0D, 0x6B, 0x0A,

0x12, 0x14, 0x4F, 0x22, 0x2B, 0x37, 0x31, 0x08

]

flag = ''

for k in range(len(enc)):

for i in range(0,255):

if (array[(i+k)%128]^k) == enc[k]:

flag+=chr(i)

break

print(flag)

得出flag

flag{W0w_y0u_$01v3_VM!!}